日本銀行金融研究所・情報技術研究センター(CITECS:Center for Information Technology Studies)は、10月1日、「地図で見るサイバーセキュリティ」をテーマとした情報セキュリティ・セミナーを開催しました。

セミナーにおける講演資料は、下記のリンク先に掲載しています。 https://www.imes.boj.or.jp/jp/conference/citecs/25sec_semi01/25sec_semi01.html

講演1:サイバー空間と地政学リスク~公開・非公開情報でみる海底ケーブル関連リスクを例に~

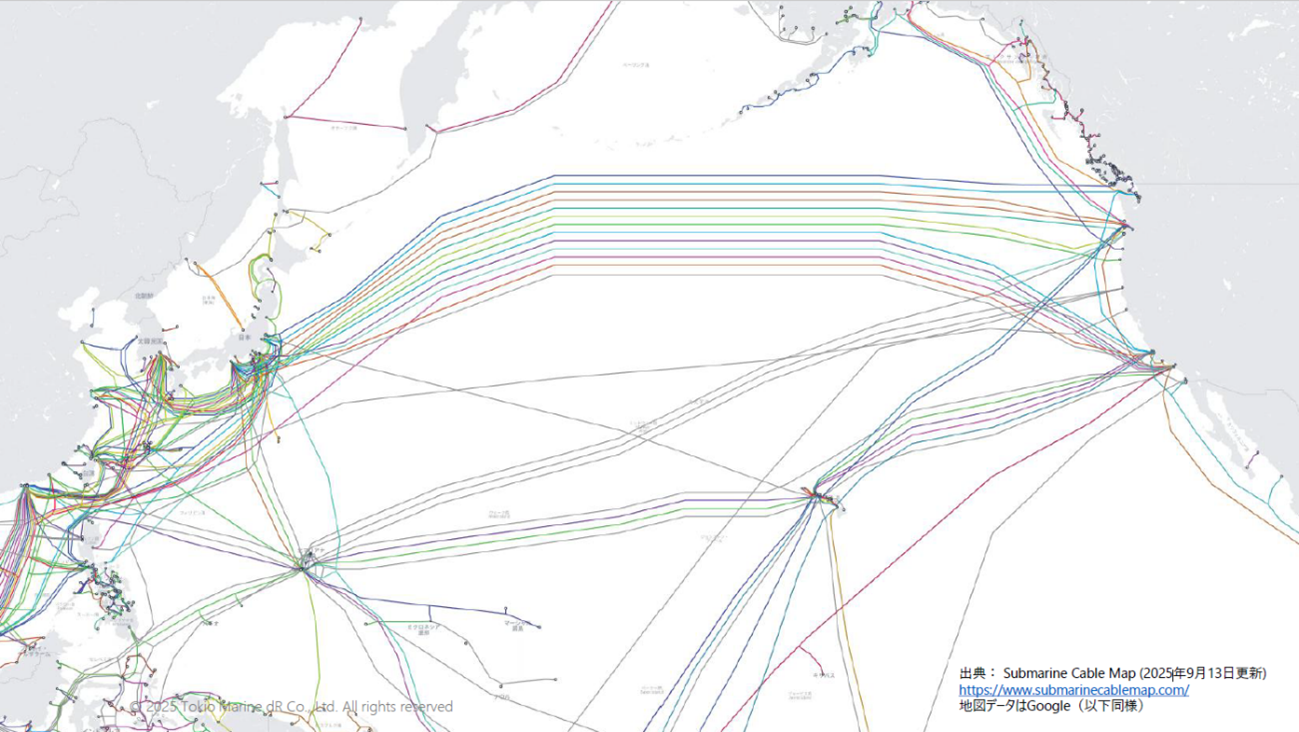

東京海上ディーアール株式会社の川口主席研究員からは、サイバー空間を支える基盤としての海底ケーブルの重要性と、地政学的緊張の高まりに伴うリスクの顕在化について、具体的な事例をもとに解説いただきました。

冒頭、川口氏からは、非物理的な領域と捉える見方が一般的なサイバー空間に関し、実際には国際通信の大部分が物理的インフラに依存していること、日本においては国際通信量の99%以上が海底ケーブルを経由しているため、これらのケーブルが断たれれば、経済活動や日常生活に甚大な影響が及び得ることについて説明がありました。そのうえで、サイバー空間の安全保障を論じるうえでは、物理的インフラの脆弱性を考慮することが不可欠であるとの見解が示されました。

また、近年台湾周辺で発生した海底ケーブルの切断事案について、AIS(船舶自動識別装置)によるデータの解析により、特定の船舶がケーブル敷設海域を不自然に往復する行為や、異なる船舶IDを海底ケーブルの切断前後で使い分けるといった行動が確認されたことが紹介されました。そのうえで、明白な有事や武力攻撃に至らない「グレーゾーン」における新たな脅威として認識しておく必要性があることが強調されました。さらに、海底ケーブルを標的とする攻撃は、平時には政治的圧力の手段として、有事には通信遮断による戦略的行動として利用される可能性があるほか、複数のケーブルが集中して陸揚げされる拠点への攻撃は、広範囲の通信障害を引き起こし得るため、重大な脅威であることが指摘されました。

こうした台湾周辺での事案が直ちに日本の通信断絶を引き起こす可能性は低いものの、仮に海底ケーブルが一部切断された場合、通信経路の迂回に伴う遅延が発生し、ひいては金融取引等の時間的精度(低遅延)を要する分野に影響を及ぼす懸念があることから、日本の経済安全保障に直結する問題と認識すべきとの見解が示されました。

講演のまとめとして、川口氏からは、サイバー空間の安全確保は国家の基盤を支える重要な政策課題との指摘があり、通信インフラの多重化や冗長化の確保、地政学リスクを踏まえた包括的な安全保障戦略の構築は、政府・民間の双方において、喫緊の課題であることが強調されました。

質疑応答では、参加者から、ケーブルの切断理由や対策方法に関する質問が寄せられました。川口氏からは、ケーブルの切断には、情報遮断や心理的圧力といった多様な意図が含まれ得ること、不審船の早期発見と発見後の迅速な原因特定能力の向上がその対策となり得ることが指摘されました。

講演2:大規模攻撃観測から読み解くサイバー攻撃の地理的傾向と最新動向

前のページへ

講演2:大規模攻撃観測から読み解くサイバー攻撃の地理的傾向と最新動向

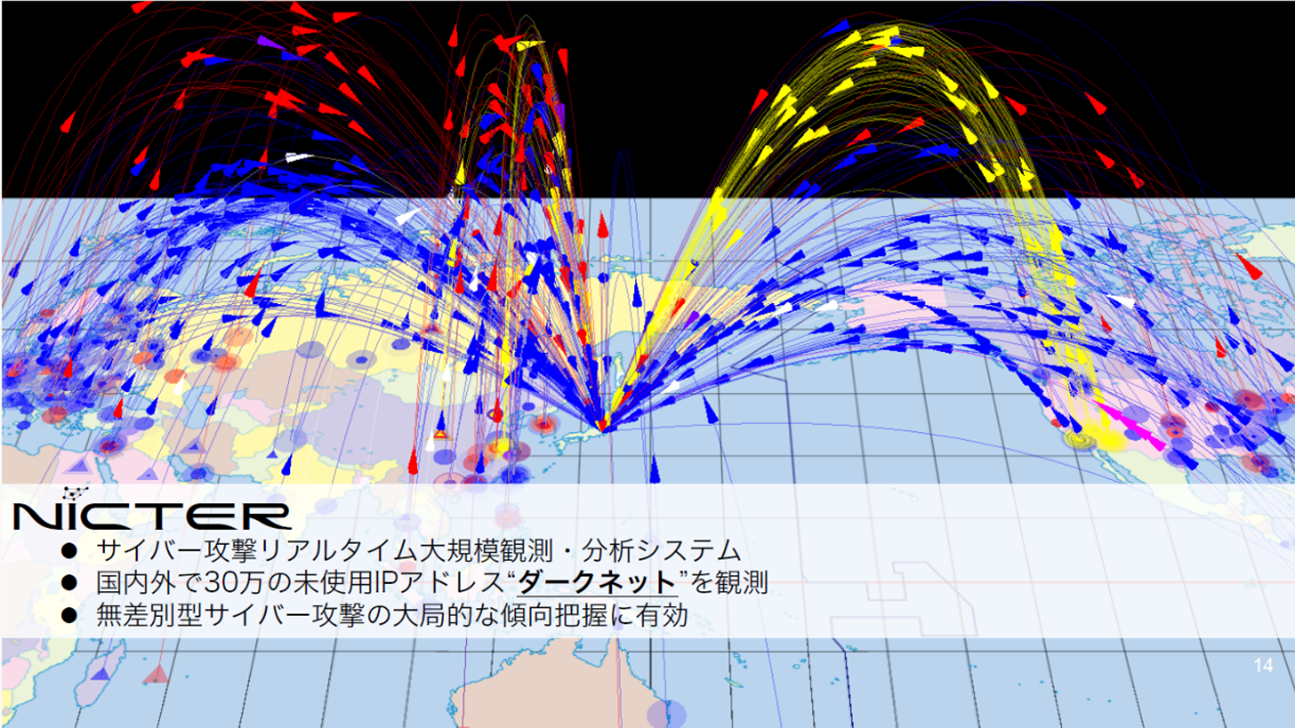

国立研究開発法人情報通信研究機構(NICT)サイバーセキュリティ研究室の笠間室長からは、NICTの観測データに基づき、サイバー攻撃の地理的傾向や、データ駆動型サイバーセキュリティ[1]の重要性について解説いただきました。

冒頭、笠間氏からは、これまでの主なサイバーセキュリティ事案の特徴として、攻撃手法が巧妙化していることに加え、サイバー攻撃が我々の生活に直接的な影響を及ぼすようになっていることについて話がありました。さらに、最近の事例では、ターゲットとする国の文化や商習慣に応じて攻撃手法が操作されており、その結果、サイバー攻撃が社会的リスクを高めている現状があることが指摘されました。

こうした脅威に対抗するために、NICTでは、「データ駆動型サイバーセキュリティ技術」を用いた「NICTER(ニクター)」[2]を活用し、インターネット上の空きIPアドレス(ダークネット)に届く通信を観測することで、無差別型サイバー攻撃の大局的な傾向の把握が行われているとの説明がありました。笠間氏からは、具体的な傾向として、NICTER上で表示されるデータの動きから、アメリカ、ヨーロッパ、中国など、ネットワーク機器の多い地域が日本への攻撃元として多く観測されることや、日本国内においても、マルウェアに感染した機器が1日あたり3,000~10,000台観測されており、それらが攻撃を行っている様子が観測されているとの話がありました。また、大規模なDDoS攻撃[3]の被害者についても、攻撃に対する応答反応を示すデータを追うことで、NICTER上で視覚的に把握できることが紹介されました。

こうした長期的な観測データを分析することで、攻撃に明確な地理的偏りがみられるとの見解も示されました。その偏りが生じる理由としては、①マルウェア感染機器の地域的分布、②攻撃インフラの所在地、③地政学リスクの3点を挙げ、③の例として、ロシアによるウクライナ侵攻時には、両国間におけるDDoS攻撃の急増が観測されているとの説明がありました。

講演のまとめとして、笠間氏からは、サイバー攻撃は日常的に発生しており、地理的な観測・可視化を通じて脅威の全体像を把握することが重要との指摘がありました。特に、金融分野への攻撃はマネタイズのしやすさから攻撃の対象となりやすく、今後も攻撃が継続する可能性が高いことから、継続的なリスクの把握や警戒体制の維持が不可欠であることが強調されました。

質疑応答では、参加者から、日本は海外と比べて狙われやすい状況にあるのかといった質問が寄せられました。笠間氏からは、ネットワークに接続された機器の数が多いほど攻撃を受けやすいことについて説明があったうえで、日本の場合、高額なプリペイドカードが購入しやすいことや、サポートへの対価の支払いに対する抵抗が低いといった社会的・文化的な要素も、特殊詐欺やテクニカルサポート詐欺などに狙われやすい側面があるとの指摘がありました。

* 文中の肩書は当時のものです。

Notes

冒頭の番号をクリックすると、本文に戻ります。

- (1) サイバー攻撃に関する膨大なデータを収集・分析し、AI技術などを活用することで、高度化するサイバー脅威に自動的かつ効率的に対応することを企図したサイバーセキュリティの手法。

- (2) NICTERによる観測状況(簡易版)は、https://www.nicter.jp/atlas において公開されている。

- (3) DDoS攻撃(Distributed Denial of Service attack/分散型サービス拒否攻撃)は、ウェブサイトやサーバーに対して大量のアクセスやデータを送りつけてサービスを妨害するサイバー攻撃(DoS攻撃)を複数のコンピューターから大規模に行うもの。